发布时间:2025-08-30 08: 00: 00

品牌型号:联想 E550C ThinkPad

系统:Windows 11

软件版本:SonarQube Server 25

随着C++项目代码行数的日渐增加,传统的人工审阅代码模式已无法及时发现海量代码中可能存在的问题漏洞。SonarQube作为代码分析、质量检测的工具,通过其内部数百条专为C++语言定制的扫描规则,构成了覆盖代码安全性、可靠性、可维护性等多个维度的智能防护体系。对于刚接触SonarQube的开发团队而言,建议阅读并理解下文关于SonarQube C++代码检查,SonarQube代码扫描质量规则的内容,它们能帮助团队更好地确保代码质量。

一、SonarQube C++代码检查

SonarQube中支持多种C++语法标准,如C++11、C++14、C++17等,并能根据内部的C++规则检查代码的潜在问题,使用前需确保SonarQube至少升级到开发者版本,具体代码检查步骤如下:

1、下载Build Wrapper。由于C++属于预编译语言,因此在分析前需要先进行build构建步骤,一般建议使用Build Wrapper进行构建,原因一在于它会强制在分析之前运行构建,并且生成的源文件在分析期间可用,原因二在于它被SonarQube所推荐和支持。

SonarQube已经帮我们提供了下载Build Wrapper的URL,Windows只需要在浏览器中浏览“

2、运行构建。将Build Wrapper执行目录添加到环境变量中,然后在C++项目根目录下打开终端,并输入“build-wrapper-win-x86-64.exe --out-dir build_wrapper_output_directory MSBuild.exe /t:Rebuild /nodeReuse:False”命令执行,执行完成后会生成三个文件:build-wrapper-dump.json、compile_commands.json和build-wrapper.log。

3、添加配置执行。在项目根目录下创建“sonar-project.properties”的配置文件,在其中添加“sonar.cfamily.compile-commands”的设置并指定为上述编译后生成的“compile_commands.json”文件,最后执行SonarQube网页端提供的项目扫描命令即可完成C++代码扫描检查。

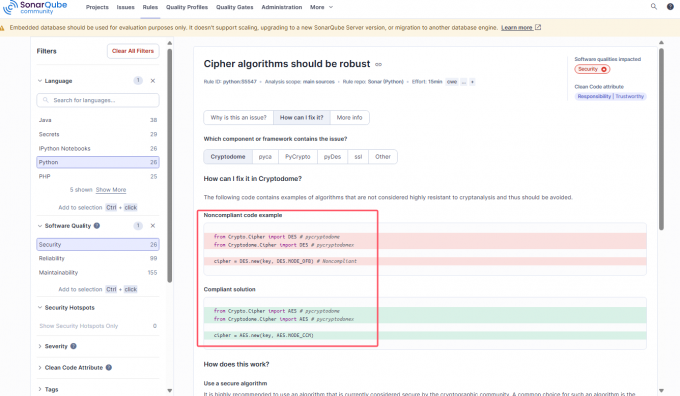

二、SonarQube代码扫描质量规则

SonarQube的代码扫描质量规则是其分析识别代码问题能力的核心功能,可以说质量规则的完整决定了扫描质量的高低,下面是关于代码扫描质量规则的一些重要内容:

1、质量配置。在SonarQube的Quality Profiles页面中,包含了各种语言的质量配置文件,在Filter by下拉框中可以筛选语言对应的质量配置,点击某个配置进入配置详情页,可以看到不同配置有不同的绑定规则,如C#质量配置中当前包含321条激活扫描规则。我们可以为自己的编程语言配置自定义的Quality Profiles以满足特定需求。

2、扫描规则类别可见规则左下角的标签,按识别问题的类型主要分为三大类:

①Security:安全问题,表示代码可能存在的安全隐患,如SQL注入、敏感数据泄露。

②Reliability: BUG问题,表示代码中可能导致运行时出现错误、崩溃的问题,这些问题不会直接被编译器捕获,但会在运行时报错。

③Maintainability:可维护性问题,主要用于提高代码可读性和可维护性,常见报错情形为代码行过长、常量未定义、函数参数过多等。

以上就是SonarQube C++代码检查,SonarQube代码扫描质量规则的讲解内容。在C++等软件开发过程中,代码质量问题不应该是一个项目收尾时再考虑的补漏工程,而应贯穿于整个开发周期,在每次提交或每个版本都使用SonarQube进行一次代码检测。SonarQube丰富的扫描质量规则和各种强大的工具箱,都是它值得信赖的有效证明。

展开阅读全文

︾

读者也喜欢这些内容:

SonarQube支持哪些规则 SonarQube如何代码检查

在软件测试领域,代码质量管理通常面临三重挑战:功能性、安全性、可维护性,传统测试领域往往只关注功能性维度,缺少了其他维度的检测。SonarQube的强大之处在于它能将这三大测试方面整合到一个统一的分析框架中,通过“规则驱动”的方式实现一站式代码检测,全方位保障代码质量。那么,SonarQube支持哪些规则,SonarQube如何代码检查?让我们深入其中,阅读本文一起寻找答案。...

阅读全文 >

SonarQube如何检测死循环 SonarQube重复率如何检测

开发代码时,代码质量的高低会直接关系到系统的稳定性和可维护性,随着项目规模的不断扩大,人工检查代码越来越显得捉襟见肘,有些代码是牵一发而动全身的,人工检查未免有所遗漏,这时就需要借助专业的静态代码分析工具。SonarQube作为一款功能全面的代码质量检测软件,提供了全面的代码检测能力,支持代码死循环和重复率检测。下面我们就一起跟随本文,来看看SonarQube如何检测死循环,SonarQube重复率如何检测。...

阅读全文 >

SonarQube扫描检测不到新代码 SonarQube扫描规则和检查点

SonarQube的代码扫描主要分为旧代码扫描和新代码扫描两部分,并会在报告中清晰呈现新代码与旧代码的对比分析结果,利用新旧代码的区分,帮助我们将注意力更多放在新代码中,而不被历史遗留问题分散注意力。但是,根据SonarQube设置不同,大家可能会遇到新代码未被正确识别或扫描规则和检查点未正确匹配等情况,因此本文将深入探讨SonarQube扫描检测不到新代码,SonarQube扫描规则和检查点的问题,确保大家得到的扫描结果全面可靠。...

阅读全文 >

SonarQube怎么扫描java单元测试 SonarQube java规则

保障代码质量是一个系统工程,需要从多个维度构建完善的质量保障体系。在功能验证方面,可以通过编写单元测试用例来确保代码逻辑的正确性,而在代码质量方面,则需要借助SonarQube等代码质量分析工具来识别潜在的代码缺陷。值得注意的是,单元测试同样可以利用SonarQube来扫描获取。那么,SonarQube怎么扫描java单元测试,SonarQube java规则是怎样呢?...

阅读全文 >